управление доступом

Выбор системы контроля доступа – важный шаг для обеспечения безопасности вашего бизнеса. В 2025 году на рынке представлено множество решений, среди которых

Для защиты данных в корпоративных сетях оптимальным решением является внедрение архитектуры zero-trust. Эта модель управления доступом основывается на

При внедрении технологий биометрии важно понимать, что риски внедрения могут привести к значительным ошибкам. Одна из первых рекомендаций – тщательно изучить

Для обеспечения надежной безопасности на предприятии уже недостаточно полагаться только на системы видеонаблюдения. Важно интегрировать современные решения

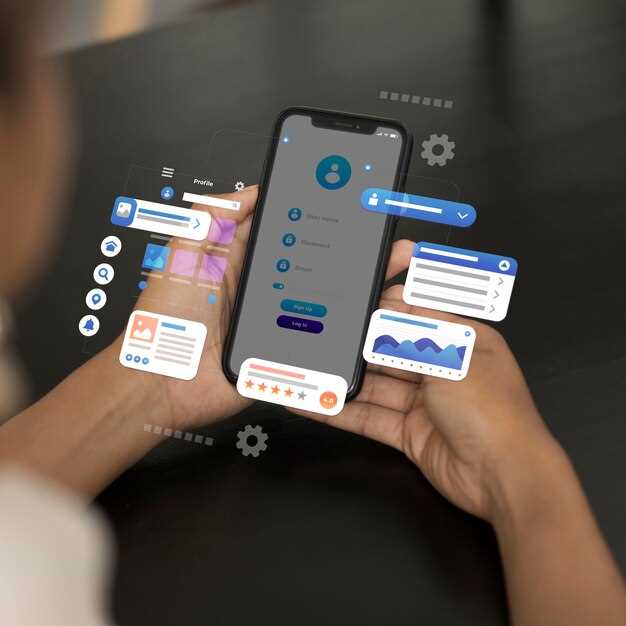

Защитить свои данные на мобильном телефоне необходимо не только для личной безопасности, но и для защиты финансовой информации. Каждый день мы используем

Для защиты данных от утечек через API первым шагом станет внедрение надлежащей аутентификации и авторизации. Используйте токены доступа, которые обеспечат

Создание безопасного кода – это первая линия защиты для приложений, работающих на основе микросервисной архитектуры. Включите проверки на уязвимости на

Современным брендам и владельцам домов стоит обратить внимание на интеграцию охранных систем в Единые дежурные диспетчерские службы (ЕДДС).

Используйте многоуровневую аутентификацию. Внедряя многофакторную аутентификацию (MFA), вы значительно снижаете риски несанкционированного доступа к приложению.

Чтобы эффективно управлять цифровыми идентификаторами, используйте IAM-системы для управления доступом и защиты данных. Такие системы позволяют организациям