Оптимизация управления ключами в IT-системах требует внедрения современного подхода, основанного на безопасности информации. Системы должны учитывать всё многообразие криптографических методов для защиты данных. Для этого необходимо применять приёмы управления доступом, которые гарантируют защиту ключей от несанкционированного доступа.

Наиболее эффективные методы включают хранение ключей в безопасных модулях, применение многоуровневых систем аутентификации и регулярное обновление ключей. Лучшие практики также предписывают использование периодических аудитов и мониторинга активности пользователей, что помогает в раннем выявлении возможных нарушений безопасности.

Понимание основ управления ключами позволит разработать надежную систему защиты данных. При этом акцент следует делать на комбинации различных методов, таких как асимметричная и симметричная криптография, что обеспечит гибкость и адаптивность в управлении доступом к критически важной информации.

Топ методов защиты криптографических ключей в IT-инфраструктуре

Шифрование ключей с помощью специального аппаратного обеспечения, такого как модули безопасного хранения (HSM), обеспечивает высокий уровень защиты ключей от несанкционированного доступа.

Использование технологии управления ключами (KMS) позволяет централизовать управление криптографическими ключами, что значительно упрощает их применение и защиту в облачных и локальных средах.

Трехфакторная аутентификация для доступа к системам управления ключами обеспечивает дополнительный уровень безопасности, минимизируя вероятность компрометации ключей.

Разделение ролей и обязанностей в процессах управления ключами снижает шанс на внутренние угрозы, позволяя разграничивать доступ к криптографическим ключам различным пользователям и системам.

Регулярные аудиты и мониторинг доступа к криптографическим ключам помогают выявлять и устранить потенциальные угрозы, а также соответствовать требованиям безопасности.

Использование временных ключей для разовых операций минимизирует риски утечки информации, так как ключи могут автоматически аннулироваться после использования.

Шифрование данных на уровне файловой системы защищает данные в случае компрометации систем, так как даже при доступе к данным их нельзя будет прочитать без соответствующих ключей.

Имплементация криптографических протоколов для передачи ключей, таких как PKI (инфраструктура открытых ключей) и TLS (Transport Layer Security), обеспечивает защиту ключей во время их передачи по сеть.

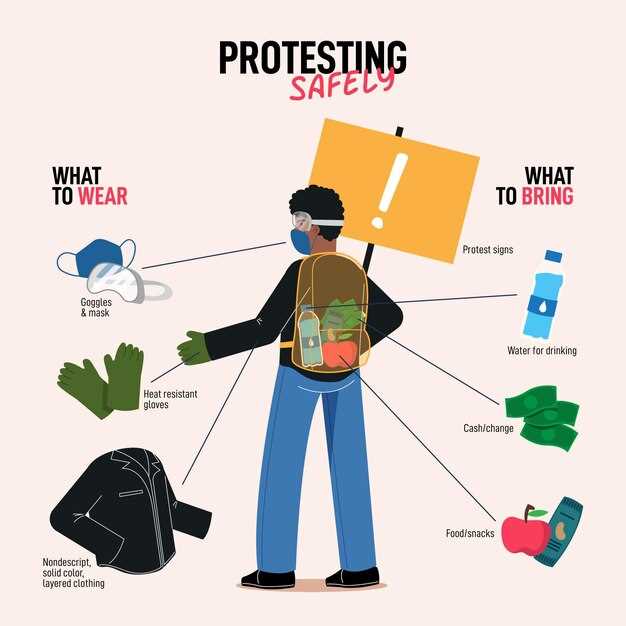

Обучение сотрудников по вопросам безопасности, связанным с управлением ключами, способствует повышению осознанности и снижает шансы на человеческие ошибки, которые могут привести к утечке ключей.

Эффективные приёмы управления и работы с криптографическими ключами

Для повышения защиты данных и безопасности информации, организации должны применять надёжные методы управления криптографическими ключами. Рекомендуется использовать системы централизованного управления ключами, которые позволяют обеспечить контроль доступа к ключам безопасности и минимизируют риски их компрометации.

Регулярная ротация ключей является одним из лучших приёмов. Это сводит к минимуму вероятность несанкционированного доступа при утечках и снижает последствия при компрометации. Установите правила для автоматической смены ключей в определённые временные промежутки, основанные на оценке рисков.

Шифрование ключей безопасности усиливает защиту при их хранении и передаче. Хранение ключей в специальных аппаратных модулях (HSM) обеспечивает физическую защиту и предотвращает несанкционированный доступ. Совместите это с дополнительными уровнями аутентификации пользователей, чтобы управлять доступом к критическим ключам.

Используйте многофакторную аутентификацию для управления доступом к системам, где хранятся криптографические ключи. Это значительно снижает вероятность доступа злоумышленников и обеспечивает дополнительный уровень безопасности.

Регулярный аудит систем управления криптографическими ключами позволяет выявить уязвимости и несоответствия. Изучение всех операций с ключами позволяет оптимизировать процессы их использования и хранения, что также улучшает общую безопасность.

Внедрение политики управления ключами, охватывающей все этапы жизненного цикла ключей, является необходимым элементом. Каждая организация должна установить протоколы для создания, хранения, использования и ликвидации криптографических ключей, чтобы гарантировать их безопасность.

Лучшие практики безопасности ключей и шифрования в современных системах

Используйте аппаратные модули безопасности (HSM) для генерации и хранения ключей безопасности. Сохранение ключей в защищённой среде значительно снижает риски утечки.

Разработайте политику управления ключами, учитывающую ротацию ключей. Регулярная замена ключей необходима для минимизации последствий в случае компрометации.

Применяйте криптографические методы, такие как AES-256 и RSA, для шифрования данных. Высокий уровень сложности алгоритмов обеспечивает лучшую защиту информации.

Храните ключи в секрете, независимо от уровня доступа к данным. Используйте ключи, привязанные к конкретным пользователям и системам, для контроля и аудита доступа.

Осуществляйте аудит доступа к ключам безопасности. Логи должны содержать информацию о времени, пользователях и действиях, связанных с ключами, для детального анализа инцидентов.

Внедряйте многофакторную аутентификацию (MFA) для доступа к системам управления ключами. Это значительно повышает защиту от несанкционированного доступа.

Шифрование при передаче данных необходимо. Используйте протоколы TLS для защиты передачи информации между серверами и клиентами.

Обеспечьте резервное копирование ключей в защищённом формате. В случае утери или повреждения ключей необходимо иметь возможность их восстановить.

Обучайте сотрудников основам криптографии и управления данными. Понимание принципов работы ключей и шифрования снижает риск ошибок.

Регулярно тестируйте механизмы защиты. Проведение пентестов помогает выявить уязвимости в системе управления ключами.

Внедряйте решения для управления ключами (KMS), которые автоматизируют процессы создания, хранения и ротации ключей безопасности, обеспечивая удобство и безопасность.